简介

黄鸟抓包2026年新版作为一款高性能网络抓包工具,专为移动端深度优化,带来2026年全新功能升级。该版本不仅支持实时监控和分析移动设备的网络流量,更新增多项核心能力,可精准定位高流量消耗应用,有效识别并防范恶意软件对系统的篡改行为,全方位守护设备安全。同时,它支持多类型数据解析(包括音频、图片、十六进制与文本),并配备智能过滤系统,显著提升数据查询与分析效率。

全能抓包能力,覆盖多元使用场景

1、提供专业级 Android 抓包解决方案,集成完整的网络分析功能模块

2、全面兼容 TCP/UDP/HTTP/HTTPS/WebSocket 等主流协议,堪称移动端 Fiddler 的理想替代

3、专为 Android 开发者打造,支持 REST API 全流程调试与网络异常快速定位

4、测试工程师可基于本工具模拟多种网络环境,高效执行白盒与黑盒自动化测试

5、网络安全专家可借助其进行应用通信风险评估与漏洞验证(需具备基础网络知识)

五大功能亮点,提升分析效率

1、全协议捕获:实时拦截 HTTP/HTTPS/WebSocket 等协议的请求与响应数据包

2、智能数据注入:支持对请求或响应内容进行修改并重发,优化网络应用测试流程

3、精准类型过滤:可自定义规则,仅捕获图片、视频等特定类型数据

4、应用行为监控:可视化展示各应用的网络活动,实时追踪异常流量消耗

5、威胁智能检测:通过深度流量分析,识别潜在的数据泄露风险与恶意软件行为

技术优势详解

1、协议支持矩阵:完整覆盖 HTTP/1.0/1.1/2.0、WebSocket、TCP/UDP 及 TLS/SSL 加密协议

2、设备兼容范围:适配所有 Android ARM/X86 架构设备及主流模拟器环境

3、多维数据视图:

- 原始数据视图:显示原始数据包结构

- 文本解析视图:智能识别文本编码格式

- 十六进制视图:支持字节级精确分析

- 协议头视图:完整展示 HTTP 请求/响应头信息

- JSON 解析器:支持树状结构展开与折叠

- URL 分析器:自动解析路径参数与查询字符串

- Cookie 管理器:可视化展示 Cookie 生命周期参数

- 多媒体预览:支持 BMP/PNG/GIF 等 8 种图片格式及 5 种音频格式

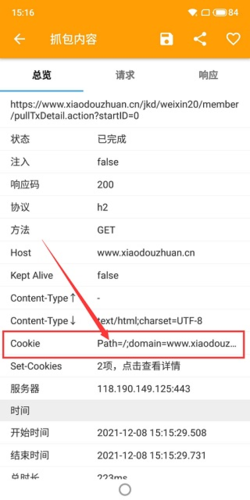

4、会话概览面板:集中展示 URL、协议版本、方法类型、响应状态码等 12 项关键指标

5、智能过滤系统:支持按应用、主机、协议、方法、IP、端口等 18 种维度组合过滤

6、请求阻断功能:可临时屏蔽特定请求或响应,便于 API 接口调试

7、插件扩展体系:内置 HostBlock、MIME-TypeBlock 等实用插件,未来将开放 SDK 支持第三方开发

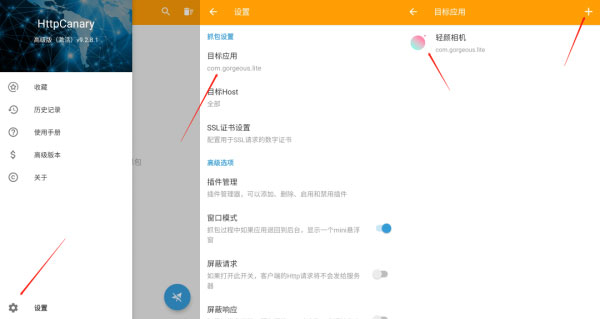

快速上手操作指南

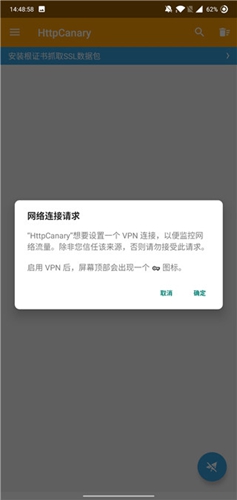

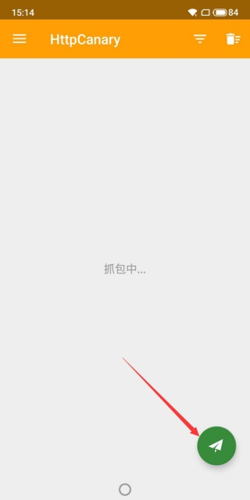

1、安装启动后点击控制面板飞行图标

2、在目标应用列表中添加待分析应用

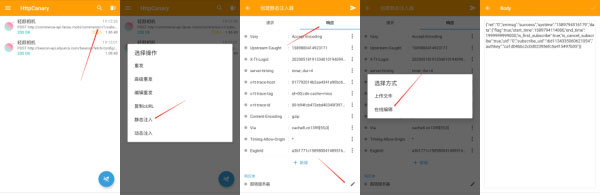

3、进入数据包列表查看 Cookies 字段

4、双击选中目标 Cookies 进行编辑

六大核心功能深度解析

1、协议支持体系:完整实现 HTTP 全版本协议栈及 WebSocket 通信标准

2、数据注入引擎:提供静态/动态双模式注入,支持请求参数、协议头、响应体等 6 类数据修改

3、会话全景视图:集中展示服务器 IP、端口、Content-Type 等 15 项会话元数据

4、智能搜索系统:支持应用名、协议类型、关键词等 9 种组合搜索方式

5、请求阻断模块:可临时屏蔽特定网络请求,优化 REST API 调试流程

6、Mod 开发框架:实验性功能支持自定义数据包处理逻辑,未来将开放完整 SDK

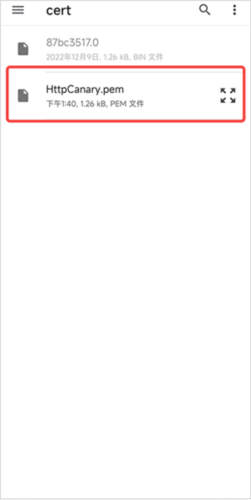

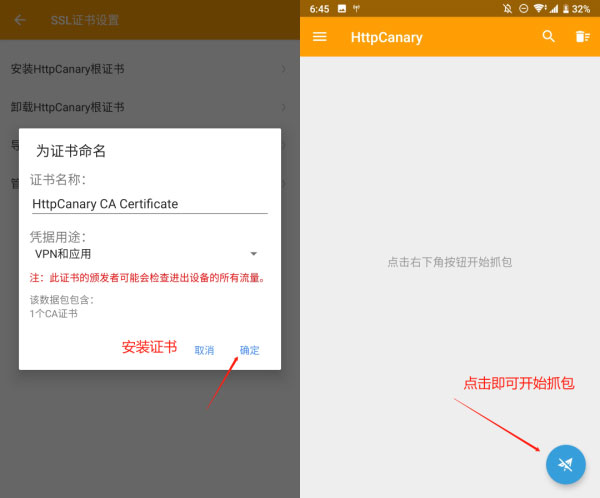

证书配置详细教程

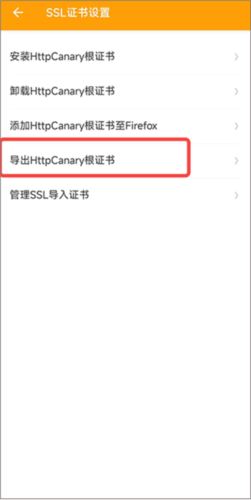

1、进入系统设置界面

2、选择 SSL 证书管理选项

3、导出 HttpCanary 根证书

4、选择 PEM 格式证书(非 Root 设备推荐)

5、通过系统安全设置安装证书:设置 → 安全 → 更多安全设置 → 凭据存储 → 从存储设备安装

6、定位证书存储路径:本机存储 / httpcanary / cert /,选择对应证书

7、验证安装结果:设置 → 安全 → 用户凭据列表查看

网络中断解决方案:建议使用虚拟机环境运行抓包工具,将目标应用部署在虚拟系统中,可有效避免主系统网络中断问题。

轻颜相机修改实战教程

1、完成基础配置后启动目标应用

2、在设置中绑定轻颜相机为监控目标

3、启动抓包后操作应用,返回分析界面

4、定位目标数据包执行静态注入操作

5、示例修改前原始数据结构

6、重点修改 end_time、flag 等关键参数值

7、保存修改并启用自定义注入插件

8、重新启动应用验证修改效果

使用须知与注意事项

1、抓包技术原理:通过中间人攻击(MITM)方式拦截网络数据包,适用于安全审计或协议逆向分析

2、证书管理规范:Android 系统区分用户证书与系统证书,均可在“安全”设置中查看

3、Android 7.0+ 限制解决方案:

方案①:获取 Root 权限,将证书安装为系统证书

方案②:使用平行空间 4.0.8625 及以下版本(注意:安卓 10 系统不支持平行空间抓包模式)

常见抓包失败原因:

① 应用启用了证书固定(Certificate Pinning)机制

② 服务器要求双向 TLS 认证

③ 应用使用非 HTTP 协议(如 QUIC、gRPC)进行通信

应用信息

- 厂商:暂无

- 包名:com.guoshi.httpcanary

- 版本:

- MD5值:bfc85195a7d0c36ab8b4ce62e177d4aa

同类热门

更多好游

-

jmcomic3.0 新闻阅读/2025-08-08下载

jmcomic3.0 新闻阅读/2025-08-08下载 -

甜蜜女友2 经营模拟/2026-05-08下载

甜蜜女友2 经营模拟/2026-05-08下载 -

e站(ehviewer) 新闻阅读/2025-07-24下载

e站(ehviewer) 新闻阅读/2025-07-24下载 -

e站(ehviewer)官网版 新闻阅读/2025-08-26下载

e站(ehviewer)官网版 新闻阅读/2025-08-26下载 -

jmcomic3.0mic 新闻阅读/2025-07-09下载

jmcomic3.0mic 新闻阅读/2025-07-09下载 -

催眠游戏汉化版 冒险解谜/2025-04-18下载

催眠游戏汉化版 冒险解谜/2025-04-18下载 -

URJJ2.0汉化版 角色扮演/2025-04-22下载

URJJ2.0汉化版 角色扮演/2025-04-22下载 -

荐片app 图像影音/2025-10-02下载

荐片app 图像影音/2025-10-02下载