简介

黄鸟抓包蓝色版本是一款专为安卓用户打造的专业级网络抓包工具,能够精准捕获应用程序发出的请求与接收的响应数据,帮助用户深入分析网络通信细节。软件界面简洁直观,操作逻辑清晰,即便是没有技术背景的新手也能快速上手。同时,它还提供详尽的数据展示、灵活的筛选机制和强大的注入功能,适用于开发者、测试人员及网络安全爱好者,是进行API调试、逆向分析和网络监控的理想选择。

黄鸟抓包蓝色版本软件特色:

用户界面设计简洁友好,操作流程顺畅,无需复杂学习即可轻松使用,带来高效便捷的阅读与操作体验。

自动记录所有抓包数据,支持随时回溯查看历史请求与响应详情,便于问题排查与数据分析。

具备实时网络监控能力,可有效识别异常流量,防止恶意软件对系统进行篡改,保障设备安全。

黄鸟抓包蓝色版本软件亮点:

支持REST API接口的高效测试,用户可快速构造、发送并验证各类HTTP请求,提升开发与调试效率。

提供全天候客服支持,无论遇到任何使用问题,都能及时获得专业解答,确保流畅使用体验。

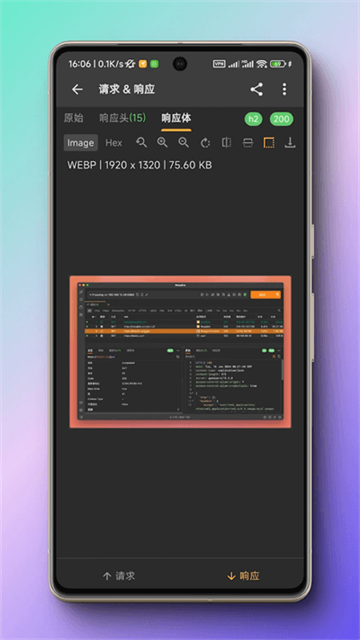

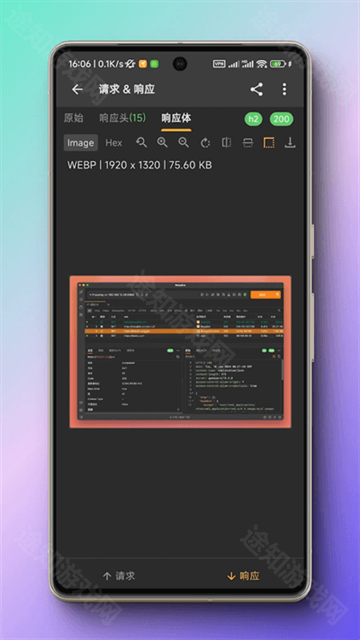

支持多种数据可视化方式,包括音频播放、图片预览、十六进制解析等,让数据内容一目了然。

黄鸟抓包蓝色版本软件优势:

内置详细的图文操作指引,即使是初次接触抓包工具的用户也能迅速掌握核心功能与使用方法。

持续监控设备网络活动,有效防范恶意程序对系统配置或数据的非法修改,满足安全分析需求。

采用高安全级别的数据处理机制,严格保护用户隐私与抓包过程中涉及的敏感信息,确保使用安心。

黄鸟抓包蓝色版本软件功能介绍:

支持协议

HTTP1.0、HTTP1.1、HTTP2.0、WebSocket 以及 TLS/* 等主流网络协议,全面覆盖各类应用场景。

注入功能

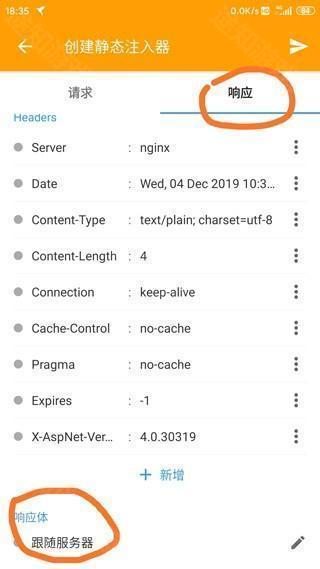

提供静态注入与动态注入两种模式,可对请求参数、请求/响应头、请求/响应体及响应行进行灵活修改。静态注入支持多个注入器并行运行,满足复杂调试需求。

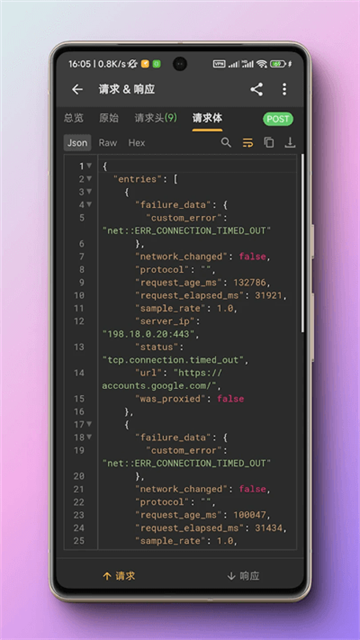

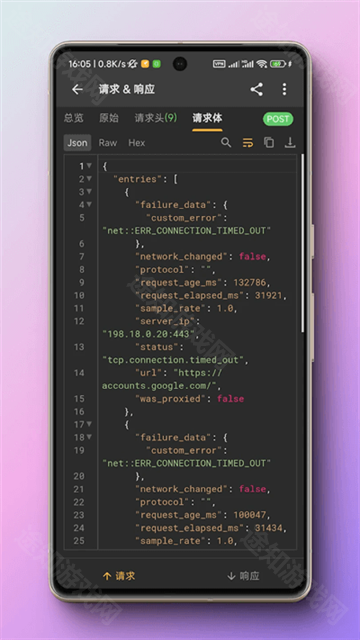

数据浏览

支持多种视图模式,便于用户从不同维度解析网络数据:

Raw视图:直接查看原始数据流;

Text视图:以纯文本形式展示请求或响应体内容;

Hex视图:以十六进制格式呈现数据,便于底层分析;

Json视图:自动格式化JSON字符串,支持节点展开、折叠与复制;

图片视图:可预览BMP、PNG、GIF、JPG、WEBP等常见图片格式;

音频视图:支持播放AAC、WAV、MP3、OGG、MPEG等音频格式内容。

内容总览

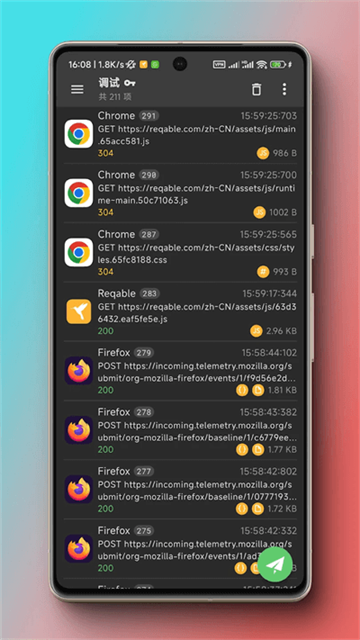

完整展示单次网络请求的关键信息,包括URL、HTTP协议版本、请求方法、响应状态码、服务器Host、IP地址与端口、Content-Type、Keep-Alive设置、时间戳及数据大小等。

数据筛选和搜索

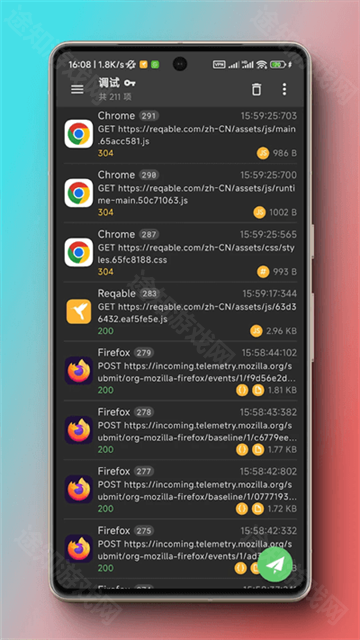

提供多维度过滤条件,支持按应用、Host、协议类型、HTTP方法、IP地址、端口号及关键词进行精准搜索与筛选,快速定位目标数据包。

屏蔽设定

可对特定请求或响应进行屏蔽,有效模拟网络异常或拦截特定接口,极大便利REST API的调试与测试工作。

插件

内置丰富扩展插件,如Host屏蔽、Mime-Type过滤、媒体文件下载、请求性能统计、微信定位漂移等。同时支持开发者自定义插件(功能待开放),实现对数据包的深度定制与高级注入操作。

黄鸟抓包蓝色版本使用教程:

1、打开黄鸟抓包蓝色版本,选择需要监控的目标应用。

2、先启动待抓包的应用,再开启黄鸟抓包蓝色版本(部分应用会检测抓包工具)。点击右下角“开始抓包”按钮。

3、返回目标应用,执行任意操作(如输入内容),系统将自动截取对应的网络请求数据包。

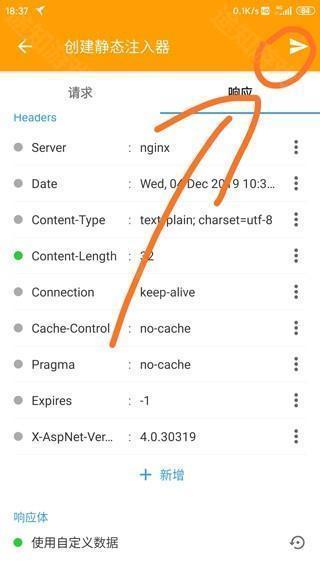

4、在抓包列表中选中目标请求,进入后选择“静态注入”功能。

5、点击“响应”区域,再点击“跟随服务器”旁的编辑按钮,进入响应体编辑界面。

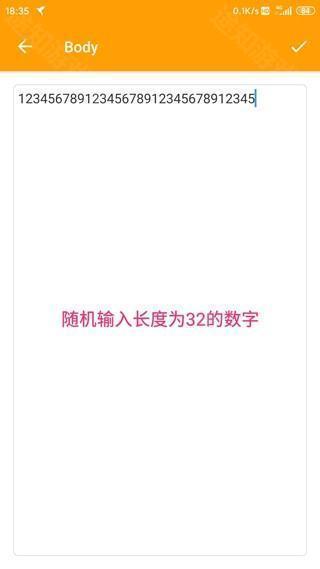

6、在Body区域输入一段长度为32位的数字(或其他所需内容)。

7、编辑完成后,点击右上角的“飞机”图标,将修改后的响应发送回应用。

8、返回原应用,随意输入卡密等内容,即可触发辅助功能。由此可推断,该应用仅校验响应中是否包含32位长度的数字,即可判定为有效授权。

黄鸟抓包蓝色版本软件简评:

黄鸟抓包蓝色版本集网络调试、API测试、逆向分析于一体,适用于开发者、测试工程师及技术爱好者。所有网络请求与响应均被完整记录,支持随时查阅与导出,操作流程高效直观。无论是日常调试还是深度分析,它都是一款功能全面、稳定可靠的安卓抓包利器。

黄鸟抓包蓝色版本更新日志:

v2.33.12版本

- 【优化】改善部分场景下的内存占用过高与界面卡顿问题。

- 【优化】超大数据在原始Tab中显示为`<...>`,避免性能瓶颈。

- 【优化】生成Python-Requests代码时,采用拼接URL方式,而非params字典。

- 【优化】API测试中,URL参数值内的`=`符号不再自动编码为`%3D`。

- 【优化】协同二维码中的IP地址列表已移除VPN虚拟地址。

- 【修复】修复API测试中,当URL参数名与值均为空时导致参数丢失的问题。

- 【修复】修复切换网络后远程访问设备时出现请求回路的异常问题。

应用信息

- 厂商:暂无

- 包名:com.reqable.android

- 版本:2.6.3

- MD5值:7fed68748be2c3853f2f5fb77a23016d

同类热门

更多好游

-

jmcomic3.0 新闻阅读/2025-08-08下载

jmcomic3.0 新闻阅读/2025-08-08下载 -

甜蜜女友2 经营模拟/2026-05-08下载

甜蜜女友2 经营模拟/2026-05-08下载 -

e站(ehviewer) 新闻阅读/2025-07-24下载

e站(ehviewer) 新闻阅读/2025-07-24下载 -

e站(ehviewer)官网版 新闻阅读/2025-08-26下载

e站(ehviewer)官网版 新闻阅读/2025-08-26下载 -

jmcomic3.0mic 新闻阅读/2025-07-09下载

jmcomic3.0mic 新闻阅读/2025-07-09下载 -

催眠游戏汉化版 冒险解谜/2025-04-18下载

催眠游戏汉化版 冒险解谜/2025-04-18下载 -

URJJ2.0汉化版 角色扮演/2025-04-22下载

URJJ2.0汉化版 角色扮演/2025-04-22下载 -

荐片app 图像影音/2025-10-02下载

荐片app 图像影音/2025-10-02下载